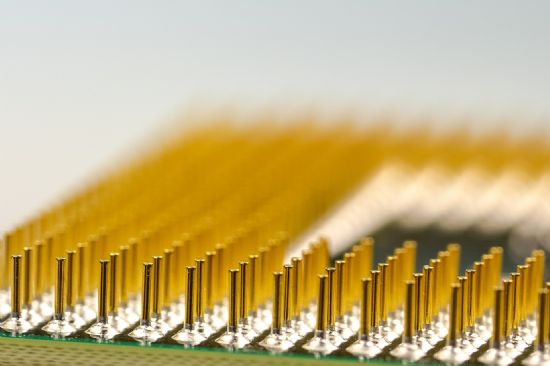

인텔, AMD의 x86 프로세서와 ARM 기반의 프로세서에 중대한 보안결함이 발견돼 비상이 걸렸다. 관련체들이 서둘러 소프트웨어 패치를 내놨지만 이번엔 시스템 성능이 저하되는 부작용이 발생했다.

20여년 간 프로세서와 소프트웨어의 상호작용 방식에 영향을 미치기 때문이란 게 보안 전문가들의 분석이다. 이에 따라 이번 사태가 단기간에 해결되긴 힘들 것으로 보인다.

미국 지디넷 등 외신은 3일(현지시간) 인텔과 AMD, ARM 프로세서에서 각각 ‘멜트다운’과 ‘스펙터’ 보안 결함이 발견됐다고 보도했다. 이 결함은 1995년 이후 나온 거의 모든 컴퓨터에 영향을 미치는 것으로 확인됐다. 윈도, 맥OS, 리눅스 등 주요 OS가 보안위협에 노출됐다.

■ "리눅스 패치 후 시스템 성능 30%까지 저하"

인텔 프로세서에서 발견된 멜트다운 보안결함은 커널 메모리에 들어있는 정보를 유출시킬 수 있다. 해커는 암호 관리, 브라우저, 이메일, 사진, 문서 등에 있는 정보까지 빼낼 수 있다. 스펙터 보안결함은 인텔뿐 아니라 AMD x86 칩과 ARM 기반 프로세서 전체에도 영향을 미친다.

3일 리눅스 커뮤니티는 보안결함을 위한 커널 패치를 배포했다. MS는 동부표준시 기준 3일 오후 5시(한국시간 4일 오전 7시)부터 윈도10 기기에 대해 자동 업데이트 방식을 통해 보안패치를 배포했다. 윈도10 기기를 대상으로 이날 즉시 자동 업데이트가 진행되고, 윈도7, 윈도8 기기의 자동 업데이트는 다음주 화요일 윈도 업데이트를 통해 이뤄질 예정이다.

문제는 패치 후 성능 저하 현상이 발견된다는 점이다. 리눅스 패치 후 워크로드 벤치마크에서 최대 30%까지 시스템 성능이 저하된다는 보고가 이어졌다. 가상머신 환경에서도 성능저하 현상이 나타난다.

성능 저하의 원인은 프로세서의 메모리 처리 관련 설계가 달라지기 때문이다.

배포된 리눅스 패치는 커널페이지테이블격리란 조치를 통해 커널 메모리를 사용자에게서 분리시킨다. 그러나 일반적으로 사용되는 OS 파일시스템이나 네트워크 연결 등의 작업이 프로세서 메모리의 커널에서 사용자 모드로 전환되는데 패치로 인해 이 작업이 어려워지는 것이다.

이같은 방식은 1995년 이후 나온 프로세서 아키텍처에 적용됐기 때문에 현존하는 대부분의 소프트웨어가 이를 따른다. OS와 각종 소프트웨어의 커널 메모리 처리 설계를 바꿔야 할 것으로 전망된다.

■ 리눅스 커뮤니티 "커널 메모리 처리방식 바꾸겠다"

리눅스 커뮤니티는 향후 커널 메모리 처리 방식을 변경하겠다고 밝혔다. MS는 이에 대한 입장을 명확히 하지 않았다. 다만 PCID 기능을 적용한 인텔 시스템의 경우 커널 패치에 따른 성능저하 현상이 나타나지 않는 것으로 알려졌다.

당초 커널 메모리 유출 보안결함이 전파됐던 레딧에서는 인텔의 6세대 스카이레이크 코어와 7세대 카비레이크 제품에만 해당되는 것으로 알려졌다. 그러나 구글이 3일 발표한 블로그에서 AMD와 ARM 아키텍처도 보안결함을 가진 것으로 나타났다.[구글 블로그 바로가기]

OS업체들과 함께 클라우드 서비스업체들도 고객에게 관련 내용을 공지하고 있다. MS는 애저 클라우드에 대한 패치를 진행했고, 현재까지 성능저하 현상이 나타나지 않았다고 밝혔다. [마이크로소프트 애저 공지 바로가기]

아마존웹서비스는 고객에게 인스턴스의 OS에 새 패치를 설치하라고 공지했다.[아마존웹서비스 공지 바로가기]

관련기사

- MS, 인텔·AMD·ARM 취약점 패치 오늘 긴급 배포2018.01.04

- 칩 속도경쟁, 사상 초유 보안허점 불렀다2018.01.04

- 인텔 칩 보안결함…PC에 구멍 뚫렸다2018.01.04

- 구글, 인텔CPU 허점에도 AMD 안 쓴 이유2018.01.04

인텔은 3일 보도자료를 내고, 보안 결함에 조치를 취하겠다고 발표했다. AMD, ARM홀딩스, OS 회사 등과 함께 후속조치에 나서고, 소프트웨어 및 펌웨어 업데이트를 제공하기 시작했다고 밝혔다.

인텔은 패치 후 나타나는 성능저하 문제에 대해 워크로드에 따라 나타나는 현상일 뿐 칩 차원의 근원적 문제로 인한 게 아니라고 선을 그었다.