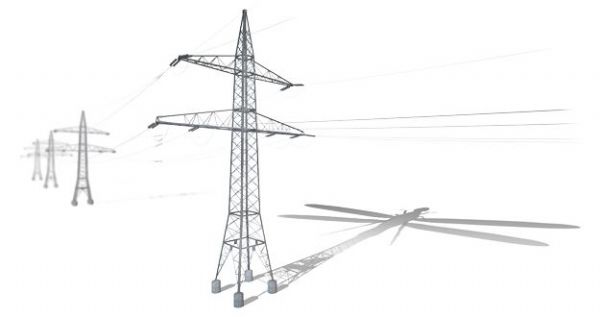

미국을 겨냥한 러시아판 스턱스넷 관련 보도가 나와 주목된다.

러시아에서 발견된 악성코드가 미국 발전소를 포함한 84개국 1천개 사회기반시설 관리용 시스템을 을 공격하는 용도로 악용됐다. 이란 주요 산업 시설을 공격한 스턱스넷과 유사한 방식이다. 러시아판 스턱스넷의 이름은 '에너제틱 베어'로 불리운다.

에너제틱 베어는 겨낭한 시스템 관리자들에게 악성코드가 첨부된 피싱 이메일을 보내 첫 감염을 시도했으며, 이후에는 특정 사이트로 접속을 유도해 악성코드에 감염시키는 '워터링홀' 수법을 악용했다.

지난달 30일(현지시간) 기즈모도 등 외신에 따르면 공격은 1년 6개월 간 지속됐으며, 주로 미국, 유럽을 목표로 삼았다. 파이낸셜타임스에 따르면 이 악성코드는 시스템 운영자가 실시간으로 에너지 소비량을 모니터링하거나 터빈, 가스 파이프라인, 발전소와 같은 물리적 시스템을 불능으로 만들 수 있다.

에너제틱 베어는 두 개의 핵심 컴포넌트를 가졌다. 원격으로 공격대상 시스템에 접속할 수 있는 유형이 첫째다. 이 악성코드는 공격자들이 대상 컴퓨터 네트워크에 접속해 정보를 훔쳐낸다. 관리자용 비밀번호를 탈취하고, 스크린샷을 찍기도 하며, 해당 시스템에 다른 악성 파일을 다운로드 받아 실행시킨다.

이 악성코드는 또한 전체 시스템을 제어할 수 있는 기능도 갖고 있는 것으로 나타났다. 시만텍은 사이버 스파이 행위를 주목적으로 하고 있는 것으로 보인다고 분석했다. 현재까지 스턱스넷이 초래한 이란 핵발전소 마비와 같이 주요 시설이 가동 중단된 사례는 나오지 않고 있다.

관련기사

- 31개국 주요 기관 노린 대형 악성코드 '마스크' 발견2014.07.01

- 사우디-이스라엘, 차세대 스턱스넷 개발 의혹2014.07.01

- "러시아 핵발전소도 스턱스넷 감염됐다"2014.07.01

- 스노든 "스턱스넷...NSA·이스라엘 합작품"2014.07.01

시만텍은 공격자들을 '드래곤플라이(Dragonfly)'라고 명명하며, 주로 동유럽에 기반을 두고 있고, 국가의 지원을 받고 있다는 정황이 포착됐다고 설명했다. 이 악성코드에는 러시아와 동유럽 등 일부 국가에서 사용하고 있는 키릴어 문자열이 포함됐다.

드래곤플라이는 2011년경부터 활동을 시작한 것으로 추정되며, 이전까지 미국, 캐나다 국방, 항공 관련 회사를 주요 공격대상으로 삼았다가 지난해 이후 미국, 유럽 에너지 회사로 대상을 바꾼 것으로 보인다.