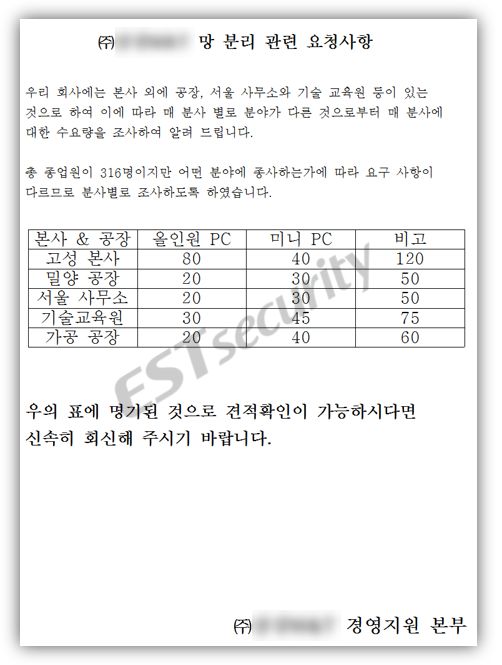

이스트소프트의 보안 자회사 이스트시큐리티는 ‘한국 방산업체 망 분리 관련 요청사항’처럼 사칭한 악성코드가 발견돼 각별한 주의가 필요하다고 6일 밝혔다. 최근 문서파일 취약점을 이용한 APT(지능형지속위협) 공격 정황이 연이어 발생하고 있는 가운데, 방산업체까지 그 공격이 확대됐다.

이번 공격에 사용된 악성 문서 파일은 한국 시각 기준으로 지난 4일 오후 9시 50분경 제작된 것으로 밝혀졌다. 지난 5일 처음 발견됐다.

이번 공격에 사용된 취약점 공격(Exploit) 코드는 제로데이 취약점은 아닌 것으로 확인됐다. 따라 현재 사용 중인 문서 작성 프로그램이 최신 버전으로 보안 업데이트를 유지하고 있다면 해당 위협에 바로 노출되지는 않는다.

HWP 취약점 작동 방식을 상세히 분석한 시큐리티대응센터(ESRC) 소속의 악성코드 분석가 강석권 대리는 “문서 스트림 내부에 XOR 코드로 암호화된 포스트스크립트 셸코드가 작동하면 BMP 이미지 포맷에 정교하게 숨겨져 있던 악성 모듈이 실행된다”며 “한국 소재의 특정 호스트로 은밀하게 통신을 시작해 추가 명령 대기 및 잠복을 수행했다”고 설명했다.

이번 공격자가 지난 ‘남북이산가족찾기 전수조사’내용을 사칭해 해킹 이메일로 APT 공격을 한 ‘금성121’ 그룹인지는 아직 확인되지 않았다.

ESRC 인텔리전스 위협 분석에 따르면 공격에 사용된 악성코드는 기존에 북한 정부 지원을 받는 것으로 추정되는 APT 공격 시리즈와 코드 유사성과 시퀀스가 매우 높고, 한국 특정 웹 서버 5개를 해킹해 명령제어(C2) 서버를 사용한 것도 확인됐다.

관련기사

- '남북이산가족찾기' 사칭한 APT 공격 등장2018.07.06

- '알약M', 2017 국내 모바일 보안앱 1위 달성2018.07.06

- 이스트시큐리티, "입사지원서 위장한 랜섬웨어 주의"2018.07.06

- 이스트시큐리티 "랜섬웨어 유포 다시 늘어"2018.07.06

ESRC는 “특정 방위산업체 망 분리 관련 요청사항으로 사칭한 문서를 사용한 것으로 보아, 관계된 업무 종사자나 업체들을 대상으로 한 표적 공격일 가능성이 있다”며 “관계 기관들과 공조해 협력 대응체계를 유지하고 있다”고 밝혔다.

ESRC 문종현 이사는 “최근 국내에 특화된 한국 맞춤형 스피어 피싱 공격 정황이 지속적으로 포착되고 있고, 정부기관 문서 사칭뿐만 아니라 방위 산업 관련 문서 내용까지 악용되고 있는 만큼 세심한 관심과 주의가 필요하다”고 말했다. 또 “이번 공격은 기존에 정부가 배후에 있는 것으로 알려진 국가 기반 위협그룹의 공격기법과 유사도가 높다”며 “민관이 협력해 위협 인텔리전스 보안 강화에 힘써야 할 시기다”라고 강조했다.